Cet article explique ce qu’est l’authentification multifacteur et comment configurer une politique d’accès conditionnel avec authentification multifacteur pour les opérateurs et administrateurs qui accèdent à CoreView.

Vue d’ensemble : authentification multifacteur (MFA)

L’authentification multifacteur (MFA) consiste à demander à un utilisateur des formes d’identification supplémentaires lors de la connexion. Cela peut se faire en entrant un code sur son téléphone portable ou en fournissant une empreinte digitale. Lorsque vous exigez une seconde méthode d’authentification, la sécurité est renforcée car ce facteur supplémentaire n’est pas facile à obtenir ou à dupliquer pour un attaquant.

Le guide ci-dessous vous apprendra à configurer une politique MFA avec accès conditionnel pour les opérateurs et administrateurs qui accèdent à votre portail CoreView.

Pour mettre en place la MFA, vous aurez besoin d’un tenant Azure AD opérationnel. Chaque compte à affecter à une politique MFA nécessite au moins une licence Azure AD Premium P1 ou d’essai activée. Si nécessaire, vous pouvez ajouter des licences d’essai sans frais supplémentaires.

Pensez à créer vos comptes opérateurs CoreView en sélectionnant l’option « Utiliser le compte de l’organisation » afin d’activer la fonctionnalité d’authentification unique disponible entre votre environnement Azure AD et le portail CoreView. Cette fonctionnalité vous permet de bénéficier de tous les paramètres de sécurité appliqués dans votre environnement Azure AD.

La méthode recommandée pour activer et utiliser l’authentification multifacteur Azure AD est d’appliquer des politiques d’accès conditionnel. L’accès conditionnel vous permet de créer et définir des politiques qui réagissent aux tentatives de connexion et demandent des actions supplémentaires avant qu’un utilisateur n’accède à une application ou un service.

Les politiques d’accès conditionnel peuvent être granulaires et spécifiques afin de permettre aux utilisateurs d’être productifs partout et à tout moment tout en protégeant votre organisation.

Ce guide va vous montrer comment créer une politique d’accès conditionnel simple pour déclencher la MFA lors de la connexion au portail CoreView.

Toutefois, sachez que vous pouvez affecter différents critères à vos politiques d’accès conditionnel, comme une politique basée sur les risques. Pour plus de détails à ce sujet, veuillez consulter la section de références de ce document.

Commencez par créer une politique d’accès conditionnel et attribuez votre groupe de sécurité d’utilisateurs comme suit :

- Connectez-vous au portail Azure en utilisant un compte ayant les droits d’administrateur général.

- Recherchez et sélectionnez « Azure Active Directory », puis choisissez « Sécurité » dans le menu à gauche.

- Sélectionnez « Accès conditionnel », puis cliquez sur « Nouvelle politique ».

- Saisissez un nom pour la politique (dans la capture ci-dessous, nous avons utilisé « Test MFA »)

- Sous « Affectations », choisissez « Utilisateurs et groupes », puis sélectionnez « Sélectionner des utilisateurs et groupes » dans la liste.

- Cochez la case « Utilisateurs et groupes ».

- Parcourez et sélectionnez votre groupe Azure AD (dans notre exemple, nous avons choisi « CoreView MFA Enabled »).

Le groupe nommé « CoreView MFA Enabled » a été préalablement créé et un compte utilisateur pilote a été attribué à ce groupe. Tous les utilisateurs membres de ce groupe devront passer l’authentification multifacteur lors de leur connexion au portail CoreView.

Pour appliquer la politique d’accès conditionnel sur le groupe, cliquez sur « Terminer ».

Une fois la politique d’accès conditionnel créée et le groupe d’utilisateurs de test attribué, il est temps de définir les applications cloud ou les actions qui vont déclencher la politique.

Ces applications cloud ou actions représentent les cas où vous estimez qu’un traitement supplémentaire est nécessaire, comme la demande de MFA.

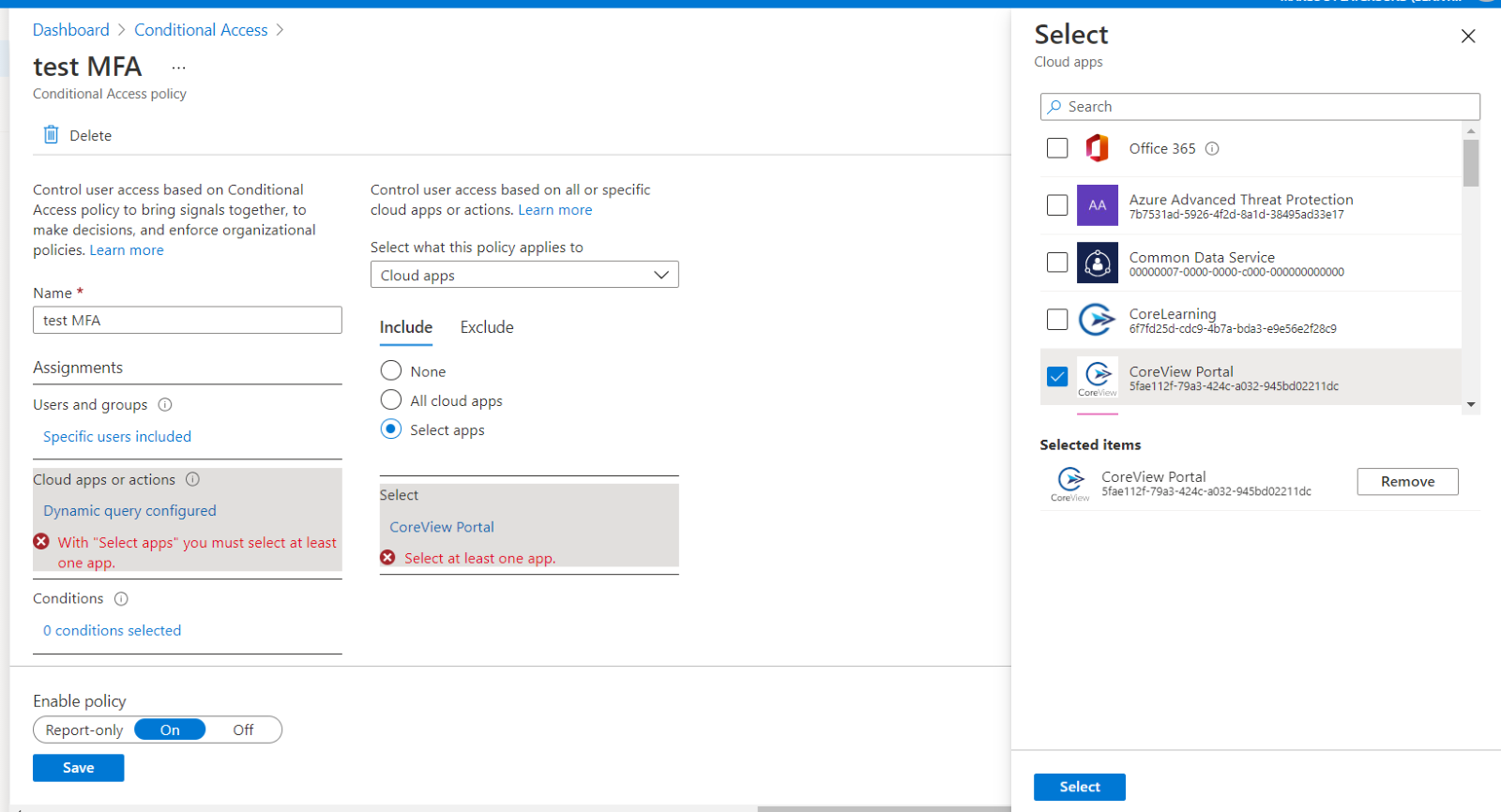

Pour configurer la politique d’accès conditionnel afin de demander l’authentification multifacteur lors de la connexion au portail CoreView, suivez ces étapes :

- Sélectionnez « Applications cloud ou actions » ; sous « Inclure », cochez « Sélectionner des applications » dans la liste.

- Cliquez sur « Sélectionner », puis parcourez la liste des événements de connexion disponibles et choisissez « CoreView Portal ». Cela garantit que la politique s’applique aux événements de connexion CoreView, comme illustré ci-dessous :

- Pour sélectionner les applications, cliquez sur « Sélectionner », puis « Terminer ».

- Sous « Contrôles d’accès », choisissez « Accorder », puis vérifiez que le bouton « Accorder » est activé.

- Cochez la case « Exiger l’authentification multifacteur », puis sélectionnez « Sélectionner ».

Les politiques d’accès conditionnel peuvent être définies sur « Rapport uniquement » si vous souhaitez voir l’impact de la configuration sur les utilisateurs ou sur « Désactivé » si vous ne voulez pas appliquer la politique immédiatement.

Comme un groupe de test a été visé pour ce guide, activez la politique et testez ensuite la MFA lors de la connexion à CoreView. Les étapes sont :

- Activez le bouton bascule « Activer la politique ».

- Cliquez sur « Créer » pour appliquer la politique d’accès conditionnel.